Esta Semana en Ciberseguridad… Episodio 08… 27 de febrero de 2018… Soy Carlos Solís Salazar.

En este podcast, comparto con ustedes lo más relevante (a mi criterio) que ocurrió durante la semana pasada en materia de Ciberseguridad…

Suscríbete en iTunes | iVoox | whooshkaa | RSS

Coldroot indetectado por antivirus durante dos años; Múltiples Vulnerabilidades en Trend Micro Email Encryption Gateway; Troy Hunt publicó 500 millones de contraseñas recopiladas y procesadas; Múltiples Vulnerabilidades en el Núcleo Drupal; Múltiples vulnerabilidades en monitor de bebés miSafes Mi-Cam; Más de 2,7 millones de euros en criptomonedas desde instalaciones de Jenkins comprometidas; Los piratas informáticos iraníes usan un nuevo troyano en ataques recientes; Grupo de piratas informáticos de Corea del Norte expande operaciones; Spam con tema SWIFT; Criptografía de clave pública explicada en forma de instrucciones Ikea…. todo esto y más en Esta Semana en Ciberseguridad..

Contenido

- Coldroot indetectado por antivirus durante dos años: Coldroot es un RAT que inicialmente estaba diseñado para infectar a sistemas MacOS, pero se está empezando a distribuir en otros sistemas operativos de escritorio. Este troyano sigue pasando inadvertido para la gran mayoría de antivirus, a pesar de que el código fuente se encuentra disponible en un repositorio de Github. El código se liberó a mediados de 2016, pero al no tener una gran popularidad no suscitó mucho interés. Sin embargo, recientemente ha pasado a distribuirse de manera activa. (http://unaaldia.hispasec.com/2018/02/coldroot-pasa-desparecibido-para-los.html)

- Múltiples Vulnerabilidades en Trend Micro Email Encryption Gateway: Varias vulnerabilidades afectan al sistema ‘Email Encryption Gateway’ de Trend Micro, algunas de las cuales podrían llevar a la ejecución remota de código arbitrario. Email Encryption Gateway es un software basado en Linux que permite el cifrado de correo desde el gateway corporativo. El cifrado y descifrado del correo en el cliente TMEEG (Trend Micro Email Encryption Gateway) está controlado por un gestor de directivas que permite al administrador configurar directivas basándose en varios parámetros (direcciones de correo remitente, destinatario, palabras clave, etc). Se presenta como una interfaz para configurar los ‘MTA’ salientes. Se han encontrado vulnerabilidades en la consola web que permitirían a un atacante no autenticado ejecutar comandos arbitrarios con privilegios de root. (http://unaaldia.hispasec.com/2018/02/multiples-vulnerabilidades-en-trend.html)

- El investigador de seguridad Troy Hunt publicó 500 millones de contraseñas recopiladas y procesadas a partir de diversas infracciones. También hay API para este dataset, y algunas estadísticas sobre el uso de la contraseña (https://www.troyhunt.com/ive-just-launched-pwned-passwords-version-2/)

- Múltiples Vulnerabilidades en el Núcleo Drupal, clasificado como Crítico: Formulario de respuesta de comentarios permite el acceso a contenido restringido, La prevención de Crosssite Scripting de JavaScript es incompleta, Bypass de acceso a archivos privados, vulnerabilidad jQuery con dominios no confiables, Fallback de idiomas puede ser incorrecto en sitios multilingües con restricciones de acceso a nodos, Bypass de acceso a la bandeja de ajustes, Inyección de enlace externo en 404 páginas al enlazar a la página actual. Solución: Instalar la última versión: Si está usando Drupal 8, actualice a Drupal 8.4.5, Si está usando Drupal 7, actualice a Drupal 7.57

- Múltiples vulnerabilidades en monitor de bebés miSafes Mi-Cam: Se han descubierto múltiples vulnerabilidades en el monitor de bebés Mi-Cam que podrían permitir observar e interactuar con el dispositivo, enumerar usuarios, recuperar contraseñas, e incluso acceder la cuenta de administrador. Los monitores de bebés permiten mantener al niño siempre vigilado (mediante audio y/o video). Para mayor tranquilidad de los padres, existen monitores de bebés inteligentes que se conectan a Internet y permiten comprobar esta información desde el dispositivo móvil o tablet a través de una APP. (http://unaaldia.hispasec.com/2018/02/multiples-vulnerabilidades-en-monitor.html)

- Más de 2,7 millones de euros en criptomonedas desde instalaciones de Jenkins comprometidas: El equipo de CheckPoint ha descubierto la que puede ser la mayor operación de minado de criptomonedas: el equivalente a más de 3 millones de dólares de la criptomoneda Monero (XMR) han sido generados utilizando la capacidad de procesado de miles de servidores Jenkins mal configurados. Jenkins es un popular software de integración continua (CI) de código abierto escrito en Java. Actualmente es mantenido por la comunidad y por el proveedor de servicios de CD/CI CloudBees. El grupo criminal, de origen chino, se ha valido de instalaciones mal configuradas o inseguras para instalar el troyano encargado de minar la criptomoneda. (http://unaaldia.hispasec.com/2018/02/mas-de-27-millones-de-euros-en.html)

- Los piratas informáticos iraníes usan un nuevo troyano en ataques recientes: El grupo de ciberespionaje conocido como OilRig y anteriormente vinculado a Irán ha sido observado usando un nuevo troyano en ataques recientes, informa Palo Alto Networks. OilRig, un grupo altamente activo que apuntaba principalmente a organizaciones en el Medio Oriente, intentaba entregar un troyano llamado OopsIE en dos ataques dirigidos a una agencia de seguros y una institución financiera en el Medio Oriente. Mientras que uno de los ataques se basaba en una variante de la entrega de documento de ThreeDollars, el otro intentaba entregar el malware a la víctima directamente, probablemente a través de un enlace en un correo electrónico de phishing. (https://www.securityweek.com/iranian-hackers-use-new-trojan-recent-attacks)

- Grupo de piratas informáticos de Corea del Norte expande operaciones, dicen investigadores: Un grupo de hackers de Corea del Norte (DPRK), recientemente conectado al uso de una vulnerabilidad de Adobe Flash de día cero (CVE-2018-4878), ha expandido sus operaciones tanto en alcance como en sofisticación, dice FireEye. Con un conjunto de herramientas que incluye vulnerabilidades de día cero, malware destructivo y falta de preocupación cuando se trata de romper las normas y tensiones exasperantes en el noreste de Asia, el grupo debe tomarse en serio.

- Spam con tema SWIFT:¿Utiliza los servicios de mensajería financiera de SWIFT? Millones de personas en todo el mundo lo hacen. Este sistema conecta más de 11.000 organizaciones bancarias y de seguridad, infraestructuras de mercado y clientes corporativos en más de 200 países y territorios. Los ciberdelincuentes también lo están usando, pero de maneras especiales y retorcidas. Recientemente, los expertos del laboratorio de investigación de Comodo Threat Research Lab descubrieron este nuevo ataque sofisticado, en el que los autores utilizaron SWIFT para camuflar la penetración del malware en redes de varias empresas.

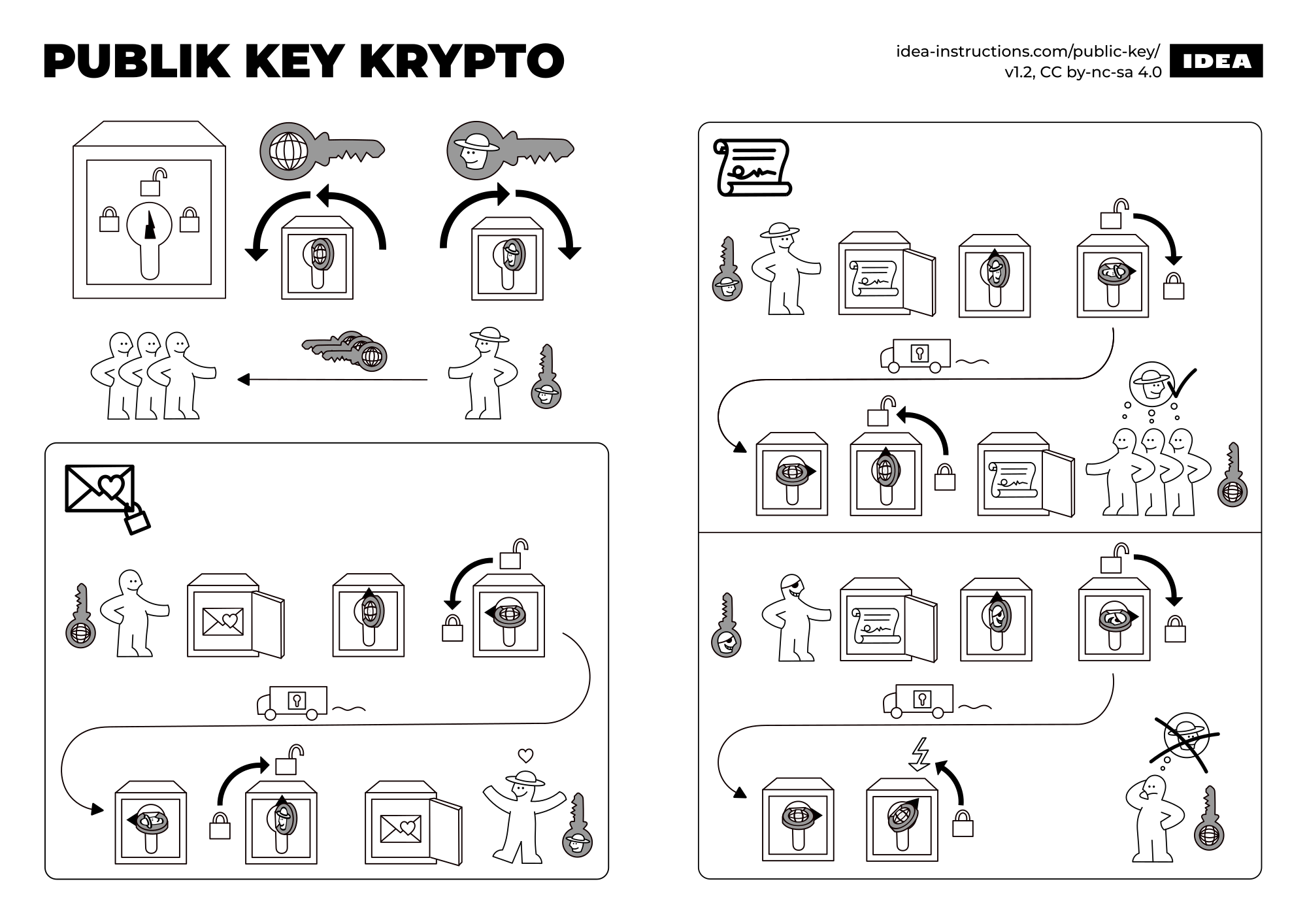

Como puede ver, informa al destinatario sobre un mensaje de SWIFT en una «transferencia bancaria por cable a su cuenta bancaria designada» y recomienda obtener los detalles del archivo adjunto. (https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/) - Criptografía de clave pública explicada en forma de instrucciones Ikea: La criptografía de clave pública se puede utilizar para (por lo menos) dos propósitos: La clave pública de una persona se puede utilizar para enviar mensajes cifrados al propietario de las claves. Y esa persona puede utilizar su clave privada para crear firmas digitales, demostrando la autenticidad de un mensaje.

(https://idea-instructions.com/public-key/)

(https://idea-instructions.com/public-key/)

Antes de terminar realizar las siguientes actividades:

* Vuelve a leerlo, para que tengas más frescos lo que hablamos hoy;

* Dame tus comentarios, me encantaría saber que piensas;

* Visita el blog, para buscar más noticias;

* Suscríbete al podcast en iTunes, iVoox, whooshkaa o RSS donde recibirás de forma más detallada estas noticias;

* Suscríbete al newsletter, para que no te pierda nada y tengas acceso a contenido exclusivo; y

* ¡Compártelo!, para permitirle a más personas tener acceso a este contenido.

…”Mantente seguro mi amigo”… Chao..

Esta obra está bajo una Licencia Creative Commons Atribución-Compartir Igual 4.0 Internacional

Puedes seguirme en Twitter o en LinkedIn, donde comparto mis proyectos, experiencias y próximos eventos en los que estaré participando.

Gracias por leerme y hasta la próxima.

(https://idea-instructions.com/public-key/)

(https://idea-instructions.com/public-key/)